米国FDAのリコールデータベース(約56,000件)を対象に、2016〜2025年のソフトウェア起因リコールを分析した結果、以下の事実が確認されています。

- 医療機器リコール全体のうちソフトウェア起因は推定10〜12%(年間240〜350件)

- この10年間で絶対数は約35%増加

- 2024年はClass Iリコール(FD&C Act §518(e)に基づく重篤リスク分類)が15年間で最高水準

出典:IEEE Spectrum 2025年12月号、FDA CDRH公開データ、AAMI業界レポート

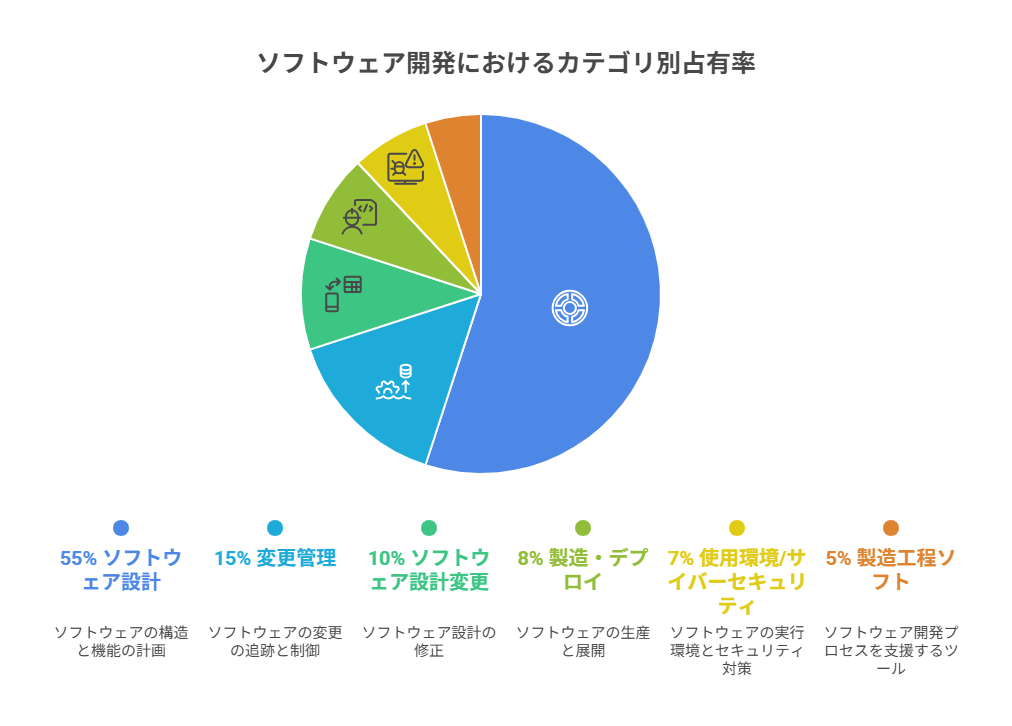

FDAはソフトウェア起因リコールの根本原因を以下のように分類しています。

| カテゴリ | 推定占有率 | 関連規格・規制 |

|---|---|---|

| ソフトウェア設計 | 約55% | IEC 62304 §5.2, §5.3 |

| 変更管理 | 約15% | IEC 62304 §6, 21 CFR 820.70 |

| ソフトウェア設計変更 | 約10% | IEC 62304 §6.2, §8 |

| 製造・デプロイ | 約8% | 21 CFR 820.30 |

| 使用環境/サイバーセキュリティ | 約7% | IEC 81001-5-1, FDA Section 524B |

| 製造工程ソフト | 約5% | 21 CFR 820.70(i) |

最大カテゴリである「ソフトウェア設計」の55%について、AAMIの研究とFDA内部データが示す共通の知見があります。

これらの設計不具合の主要因は、IEC 62304が要求する上流工程の不備です。

具体的には以下の活動の質が問題の根本にあります。

- §5.1 ソフトウェア開発計画(特にソフトウェア安全クラス分類の根拠)

- §5.2 ソフトウェア要求事項分析(Intended Useとの整合、ハザード関連ソフトウェア要求事項の導出)

- §5.3 ソフトウェアアーキテクチャ設計(セーフティクラスBまたはCにおける分離要求)

IEC 62304はこれらの成果物を要求していますが、「テンプレートを埋める」だけでは、下流でのテスト工程では検出できない設計上の欠陥が残ります。ISO 14971との連携、すなわちハザード分析→ソフトウェア安全クラス分類→要求事項反映という流れが実質的に機能していないケースが、特に日本のメーカーで散見されます。

FDA CDRHサイバーセキュリティチームの実績と規制動向は以下の通りです。

- 2013年の設立以来68件のサイバー関連リコールを処理

- 2023年:医療製品で発見された脆弱性が前年比59%増、その64%がソフトウェアコンポーネントに起因

規制上の転換点:

- 2022年12月:Consolidated Appropriations Act 2023成立(FD&C Act Section 524B追加)

- 2023年3月:Section 524B発効。市販前申請時にサイバーセキュリティ計画・SBOMの提出が法的要件に

- 2025年6月:FDAが最終ガイダンス更新版を発行

日本においても、厚労省サイバーセキュリティ通知(薬生機審発)およびPMDAの承認申請資料作成ガイダンスがIEC 81001-5-1を参照しており、基本要件基準第12条に基づくソフトウェア安全性要件との整合が求められています。

変更管理の失敗(約15%)と設計変更時の不具合混入(約10%)を合算すると、全ソフトウェアリコールの約4分の1を占めます。

IEC 62304 §6(ソフトウェア保守プロセス)および §8(構成管理)が要求する以下の活動が、リコール予防に直結します。

- 変更要求の影響分析(§6.2.1):変更によって影響を受けるソフトウェアユニットの特定

- 回帰テスト戦略(§5.7との連携):変更後の再検証範囲の根拠文書化

- 構成アイテムの管理(§8.1):リリースされたバージョンとSBOMの対応管理

サイバーセキュリティパッチの頻度が増加する現状では、パッチ適用を変更管理プロセスの正式なフローに組み込むことが不可欠です。

① 上流工程の実質化(ISO 14971 ↔ IEC 62304の連携)

リコール予防の最も費用対効果の高い投資先は、ハザード分析とソフトウェア要求事項の品質です。申請文書における「ソフトウェア安全クラス分類の根拠」と「ハザード関連ソフトウェア要求事項一覧(ISO 14971 §8との対応)」の記載品質が、PMDA・FDA双方の審査で焦点になっています。

② PSIRT体制の実効化

IEC 81001-5-1 §8.8(既知の脆弱性の監視)が要求する市販後の監視体制について、実効性のある構成は以下の3要素です。

- バーチャルチーム型(専任部署ではなく開発・品質・規制の兼任)

- 経営承認済みの脆弱性対応憲章(CVSSスコア閾値と対応タイムラインの明文化)

- NVD/JVN連携によるSBOMベースの脆弱性照合(自動化推奨)

③ FDAリコールトレンドの先行指標活用

FDAのリコールデータベース(MAUDE、Recall Database)は公開情報です。日本の規制強化は米国の2〜3年後を追う傾向があり、現在FDAで増加しているリコール原因カテゴリは、今後のPMDA承認審査における確認事項の先行指標として活用できます。MSC Regulatory Watchではこのトレンドを継続的にモニタリングしています。

本稿のデータはFDA公開情報、IEEE Spectrum(2025年12月号)、AAMI業界レポートに基づきます。個別の規制対応判断は一次情報および規制当局への照会に基づいて行ってください。